Marktgröße, Anteil und Branchenanalyse von Deception Technology, nach Komponente (Lösung, Dienste), nach Deception Stack (Anwendungssicherheit, Datensicherheit, Endpunktsicherheit, Netzwerksicherheit), nach Bereitstellungsmodus (lokal, cloudbasiert), nach Unternehmenstyp (kleine und mittlere Unternehmen (KMU), große Unternehmen), nach Branche (Banken, Finanzdienstleistungen und Versicherungen (BFSI), Energie und Versorgung, Regierung, Gesundheitswesen, Telekommunikation und IT, Fertigung, Einzelhandel, andere (Bildung, Verteidigung und andere)) und regionale Prognose, 2026-2034

WICHTIGE MARKTEINBLICKE

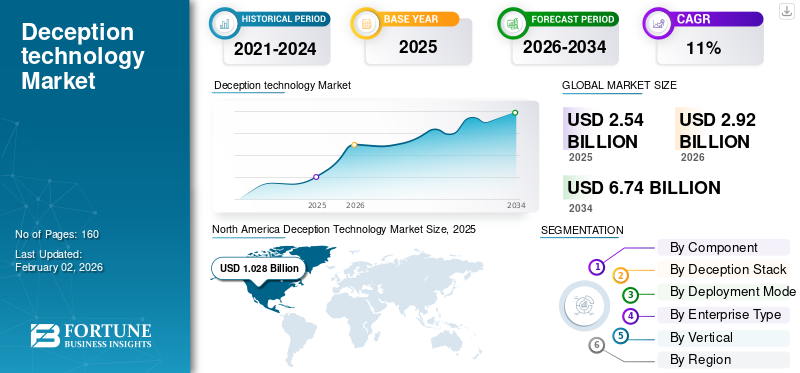

Die globale Marktgröße für Täuschungstechnologie betrug im Jahr 2025 2,54 Milliarden US-Dollar und soll im Jahr 2026 auf 2,92 Milliarden US-Dollar und im Jahr 2034 auf 6,74 Milliarden US-Dollar ansteigen, bei einer durchschnittlichen jährlichen Wachstumsrate von 11 % im Prognosezeitraum (2026–2034). Nordamerika dominierte den globalen Markt für Täuschungstechnologie mit einem Anteil von 40 % im Jahr 2025.

Täuschungstechnologie spielt eine entscheidende Rolle beim Schutz der wichtigen Daten des Unternehmens, indem sie Täuschungsmanöver mit realistischen, aber gefälschten Vermögenswerten schafft, darunter Datenbanken, Domänen, Server, Anmeldeinformationen, Dateien, Cookies, Anwendungen und mehr, die im Netzwerk mit echten Vermögenswerten bereitgestellt werden. Es ist sehr schwierig, den Unterschied zwischen realen Vermögenswerten und Lockvögeln zu erkennen. Wenn ein Angreifer mit einem Lockvogel interagiert, wird ein stiller Alarm ausgelöst und das System auf die Absichten des Angreifers aufmerksam gemacht. Durch die Einführung von Täuschungslösungen können Unternehmen äußerst sicher und zuverlässig sein. Darüber hinaus erfordert das System niedrige Anschaffungskosten, weshalb es in kleinen und mittleren Unternehmen weit verbreitet ist.

Laden Sie ein kostenloses Muster herunter um mehr über diesen Bericht zu erfahren.

Überblick über den globalen Markt für Täuschungstechnologie

Marktgröße:

- Wert 2025:2,54 Milliarden US-Dollar

- Wert 2026:2,92 Milliarden US-Dollar

- Prognosewert 2034:6,74 Milliarden US-Dollar

- CAGR:11 % von 2026–2034

Marktanteil:

- Regionalleiter:Nordamerika hielt im Jahr 2025 einen Marktanteil von 40 %, was auf die frühe Einführung von Täuschungstechnologien und erhebliche Investitionen in die Cybersicherheitsinfrastruktur zurückzuführen ist.

Branchentrends:

- Einführung einer eigenständigen Plattform:Deception-Technologie wird zunehmend als eigenständige Plattform eingesetzt, um Netzwerke und Endpunkte vor verschiedenen Cyber-Bedrohungen, einschließlich Ransomware und Advanced Persistent Threats, zu schützen.

- Integration mit neuen Technologien:Die Integration der Täuschungstechnologie in neue Technologien wie Mobilgeräte, Cloud-Hosting und Internet der Dinge (IoT) erhöht ihre Wirksamkeit beim Schutz der Daten von Unternehmen.

- KMU-Einführung:Aufgrund ihrer geringen Anschaffungskosten erfreut sich die Täuschungstechnologie als kostengünstige Cybersicherheitslösung bei kleinen und mittleren Unternehmen (KMU) zunehmender Beliebtheit.

Treibende Faktoren:

- Anstieg der Cyber-Bedrohungen:Das zunehmende Volumen und die Komplexität von mit dem Internet verbundenen Systemen und Geräten führen zu einer Zunahme von Cyberangriffen und Datenschutzverletzungen und steigern die Nachfrage nach fortschrittlichen Cybersicherheitslösungen wie Täuschungstechnologie.

- Kostengünstige Sicherheitslösung:Die geringen Anfangskosten der Implementierung von Täuschungstechnologie machen sie zu einer attraktiven Option für Unternehmen, die ihre Cybersicherheitslage ohne erhebliche finanzielle Investitionen verbessern möchten.

- Einhaltung gesetzlicher Vorschriften:Steigende regulatorische Anforderungen an den Datenschutz veranlassen Unternehmen dazu, fortschrittliche Sicherheitsmaßnahmen, einschließlich Täuschungstechnologie, einzuführen, um Datenschutzgesetze und -vorschriften einzuhalten.

Die Deception-Technologie ist eine eigenständige Plattform, die Netzwerke und Endpunkte vor verschiedenen Arten von Angriffen schützt, einschließlich Ransomware und Advanced Persistent Threats. Die zunehmende Verbreitung von Mobil-, Cloud-Hosting- und Internet-of-Things-Technologien (IoT) steigert das Volumen und die Komplexität von mit dem Internet verbundenen Systemen und Geräten. Dies führt zu einer Zunahme von Cyberangriffen und Datenschutzverletzungen. Um Bedrohungen zu erkennen und abzuschwächen, wird daher im Prognosezeitraum die Nachfrage nach Täuschungstechnologie erhöht.

Inmitten der COVID-19-Pandemie stehen Regierungen vor großen Herausforderungen, um die Sicherheit ihrer Bürger zu gewährleisten. Viele Regierungen setzen innovative digitale Technologien ein, um der Pandemie entgegenzuwirken. Während der COVID-19-Pandemie stehen verschiedene Wirtschaftszweige, darunter Fertigung, Energie und Versorgung, Einzelhandel und BFSI, vor mehreren Herausforderungen, wie etwa der Gewährleistung optimaler Geschäftsabläufe und dem Management der Gesundheit der Belegschaft. In diesen entscheidenden Zeiten kam es zu einem enormen Anstieg der Cyberkriminalität. Laut der Studie von PurpleSec ist die Cyberkriminalität während der COVID-19-Pandemie um 600 % gestiegen. Viele Unternehmen haben in ihrer Netzwerkinfrastruktur Täuschungslösungen eingeführt, um Cyberkriminalität zu verhindern.

Darüber hinaus kommt es aufgrund der seit 2020 zunehmenden Nutzung von Online-Shopping und Remote-Arbeitsaktivitäten bei Endnutzern zu einem deutlichen Anstieg der Cyberkriminalität. Anbieter von Täuschungstechnologien nutzen diese Gelegenheit, indem sie ihre Täuschungsplattform durch die Integration von IoT- und Cloud-Technologien aktualisieren. Auf diese Weise wächst die Nachfrage nach Täuschungsplattformen in Branchen, die den Markt im Prognosezeitraum voraussichtlich ankurbeln werden.

Markttrends für Täuschungstechnologie

Einführung von Zero-Trust-Architektur-Sicherheitsdiensten zur Förderung des Marktwachstums

Die IT-Infrastruktur befindet sich seit jeher in einem ständigen Wandel. Mit der Entwicklung neu aufkommender Technologien tendieren IT-Organisationen dazu, neue Lösungen in ihre Netzwerkinfrastruktur einzuführen, da die Nachfrage nach neuen Technologien wie Zero Trust, Secure Access Service und erweiterter Erkennung und Reaktion weltweit wächst. Darüber hinaus haben laut dem Forschungsbericht der Enterprise Strategy Group (ESG) inzwischen 72 % der Unternehmen dies getandigitale TransformationInitiativen entweder abgeschlossen oder in Bearbeitung. Diese Zahl ist seit 2020 um 14 % gestiegen. Viele IT-Organisationen haben eine Remote-Arbeitskultur eingeführt, allerdings kann der Verlust der Fähigkeit, ihre Unternehmensinfrastruktur mit herkömmlichen Methoden zu sichern, die Nachfrage nach der Technologie steigern.

Die Zero-Trust-Architektur (ZTA) ist eine Cybersicherheitsarchitektur für Unternehmen, die dazu beiträgt, Datenverletzungsaktivitäten zu reduzieren und die internen lateralen Bewegungen von praktischen Tastaturbedrohungen, von Menschen gesteuerter Ransomware, Angriffen auf die Lieferkette und böswilligen Insidern einzuschränken. Die Zero-Trust-Architektur wird maßgeblich zur Sicherung ihrer Netzwerkinfrastruktur eingesetzt, da sie ein schnelles, zuverlässiges und höheres Maß an Sicherheit für Anwendungen, Dienste und Daten bietet.

Daher wird erwartet, dass die zunehmende Akzeptanz neuer Sicherheitsdienste die Wachstumsrate des Weltmarktes im Prognosezeitraum ankurbeln wird.

Laden Sie ein kostenloses Muster herunter um mehr über diesen Bericht zu erfahren.

Wachstumsfaktoren für den Markt für Täuschungstechnologie

Steigende Nachfrage des Regierungssektors nach dem Produkt zur Förderung des Wachstums

Cybersicherheitsangriffe gegen staatliche und lokale Regierungs- und Militärorganisationen nehmen zu. Herkömmliche Netzwerkverteidigungstechnologien konzentrieren sich darauf, solche Aktivitäten zu verhindern, doch Angreifer finden neue Wege, ihnen auszuweichen. Eine Täuschungsplattform wird weltweit in großem Umfang eingesetzt, um staatliche Stellen vor Cyberangriffen zu schützen. Einsatz von TäuschungstechnologieCybersicherheitin Regierungsbehörden spielt eine wichtige Rolle beim Schutz kritischer Informationen, indem sie Bedrohungen im Netzwerk frühzeitig und genau erkennt und schnell darauf reagiert. Aufgrund dieser Fähigkeiten hat das National Institute of Standards and Technology diese Technologie in SP 800-160, SP 800-53 und den Entwurf für 800-172 aufgenommen. Darüber hinaus wird erwartet, dass die zunehmenden Investitionen staatlicher Behörden zur Verhinderung von Cyberkriminalität in den kommenden Jahren die Einführung von Täuschungsinstrumenten ankurbeln werden.

Zum Beispiel,

- Im April 2019 kündigte das National Cybercrime Program (NPCC) eine Investition der britischen Regierung in Höhe von mehreren Millionen Dollar an, um in jeder Polizei in England und Wales eine eigene Einheit zur Cyberkriminalität einzusetzen.

Daher wird erwartet, dass der ausgeprägte Fokus staatlicher Stellen auf die Einführung von Täuschungssicherheitstools das Marktwachstum im Prognosezeitraum rasant vorantreiben wird.

EINHALTENDE FAKTOREN

Die Verfügbarkeit schwacher Netzwerksicherheit kann das Marktwachstum behindern

Das Konzept der Honeypots und Täuschungen im IT-Bereich existiert seit mehr als zwei Jahrzehnten. Die Technologie bietet zahlreiche Vorteile für Behörden und Unternehmen. Allerdings müssen verschiedene Verticals auch auf potenzielle Risiken wie Authentizität, Attraktivität und Skalierbarkeit vorbereitet sein. Unternehmen müssen attraktive Lockvögel für Vermögenswerte schaffen, um Cyber-Angreifer anzulocken und die Absichten der Angreifer zu erkennen und zu analysieren.

Abgesehen davon müssen die Geräte auch dann gesichert werden, wenn das Netzwerk gut geschützt ist. Sobald ein Angreifer die Endpunktsicherheit gefährdet, kann er das Passwort und kritische Daten aus der Infrastruktur extrahieren. Daher kann die Möglichkeit einer Datenschutzverletzung aufgrund einer schwachen Netzwerksicherheit zu erheblichen Bedenken bei Aktivitäten zur Täuschungslösung führen.

Marktsegmentierungsanalyse für Täuschungstechnologie

Durch Komponentenanalyse

Anstieg beim Einsatz von Täuschungstechnologie zur Sicherung von Unternehmen

Auf Basis der Komponenten wird der Markt in Lösungen und Dienstleistungen segmentiert. Unter diesen erobert die Täuschungslösung aufgrund des zunehmenden Einsatzes von Täuschungstechnologieprodukten in BFSI, Regierung, Fertigung und anderen Branchen den größten Marktanteil. Das Dienstleistungssegment besteht aus Professional Services und Managed Services. Es wird erwartet, dass diese Dienste im Prognosezeitraum mit der höchsten CAGR wachsen. Unternehmen beauftragen professionelle Täuschungsexperten mit der Entwicklung von Täuschungsködern für Vermögenswerte und dem Schutz ursprünglicher Vermögenswerte vor Angreifern. Das Lösungssegment soll im Jahr 2026 mit einem Anteil von 64,99 % den Markt dominieren.

Durch Deception-Stack-Analyse

Zunehmende Einführung von Netzwerksicherheit im verarbeitenden Gewerbe zur Förderung des Marktwachstums

Je nach Typ wird der Markt in Anwendungssicherheit, Datensicherheit, Endpunktsicherheit usw. unterteiltNetzwerksicherheit. Unter diesen nimmt die Netzwerksicherheit einen herausragenden Marktanteil ein, da Netzwerke aufgrund der zunehmenden Akzeptanz von BYOD- und IoT-Trends immer komplexer werden.

Darüber hinaus wird die Endpunktsicherheit im Jahr 2026 mit 33,58 % den größten Marktanteil halten, da in verschiedenen Organisationen viele Datendateien im Speicher von Geräten gespeichert werden. Die Daten können mithilfe einiger mit den Daten verknüpfter Schlüsselwörter gefunden werden. Endpoint Security generiert eine Warnung, wenn ein Angreifer im Speicher eines Geräts gespeicherte Schein-Anmeldeinformationen verwendet, und schützt die Daten mit hoher Zuverlässigkeit vor Angreifern.

Erfahren Sie, wie unser Bericht Ihr Geschäft optimieren kann, Sprechen Sie mit einem Analysten

Durch Analyse des Bereitstellungsmodus

Die zunehmende Beliebtheit cloudbasierter Täuschungstechnologie in Unternehmen verzeichnet ein starkes Wachstum

Basierend auf dem Bereitstellungsmodus ist der Markt in On-Premise- und Cloud-basierte Lösungen unterteilt. Unter diesen wird die cloudbasierte Bereitstellung im Jahr 2026 mit 71,96 % den größten Marktanteil halten. Die wachsende Beliebtheit cloudbasierter Täuschungsplattformen bei kleinen und mittleren Unternehmen (KMU) sowie Großunternehmen treibt das Wachstum des Segments voran. Es ist kosteneffizient und erfordert geringe Anschaffungs-, Installations- und Wartungskosten für Hardware oder Software. Außerdem ermöglicht es Unternehmen, aus der Ferne zu arbeiten, weshalb das cloudbasierte Tool zur Täuschungssicherheit in den kommenden Jahren voraussichtlich immer beliebter wird.

Nach Unternehmenstypanalyse

Wachsende Nachfrage nach Täuschungsplattformen in großen Unternehmen, um das Marktwachstum anzukurbeln

Je nach Unternehmenstyp wurde der Markt in kleine und mittlere Unternehmen (KMU) und große Unternehmen unterteilt. Unter diesen werden große Unternehmen im Jahr 2026 einen größeren Marktanteil von 60,96 % halten. Große Unternehmen verfügen über eine große Sicherheitsabteilung und der Einsatz von Täuschungstools ermöglicht ihnen eine frühzeitige Erkennung und beschleunigte Reaktion auf Vorfälle. Darüber hinaus hilft diese Technologie Unternehmen, den durch Hackerangriffe verursachten Schaden zu minimieren und ermöglicht so das Wachstum des Großunternehmenssegments mit der höchsten CAGR im Prognosezeitraum.

Durch vertikale Analyse

Stärkere Einführung von Täuschungstechnologie zur Steigerung der Nachfrage im Banken-, Finanzdienstleistungs- und Versicherungssektor (BFSI).

Basierend auf der Vertikale ist der Markt in Banken, Finanzdienstleistungen und Versicherungen (BFSI), Energie und Versorgung, Regierung, Gesundheitswesen, Telekommunikation und IT, Fertigung, Einzelhandel und andere (Bildung, Verteidigung und andere) unterteilt.

Unter diesen hält das BFSI-Segment aufgrund der zunehmenden Verbreitung von Täuschungsplattformen im Finanzsektor den größten Marktanteil. Es erkennt schnell und effizient komplexe Bedrohungen, die auf Finanzinstitute abzielen. Darüber hinaus entwickelt die Technologie hochentwickelte Täusch- und Lockmittel, um Angreifer in die Irre zu leiten, und schützt reale Vermögenswerte vor Angriffen.

Es wird erwartet, dass das Fertigungssegment in den kommenden Jahren ein deutliches Wachstum verzeichnen wird. Übernahme von geistigem Eigentum (IP) undIndustrie 4.0ermöglicht es Herstellern, ihre intelligenten Geräte mit dem Internetnetzwerk eines Unternehmens zu verbinden und komplexe Fertigungsprozesse zu vereinfachen. Die Einführung einer Täuschungsplattform an Produktionsstandorten schützt Endpunkte, IoT-Geräte und Infrastruktur vor externen Angreifern, was wahrscheinlich das Wachstum dieses Marktes im Prognosezeitraum vorantreiben wird.

REGIONALE EINBLICKE

Geografisch wird der Markt in Nordamerika, Europa, im asiatisch-pazifischen Raum, im Nahen Osten und in Afrika sowie in Lateinamerika untersucht. Sie sind weiter in Länder kategorisiert.

North America Deception Technology Market Size, 2025 (USD Billion)

Um weitere Informationen zur regionalen Analyse dieses Marktes zu erhalten, Laden Sie ein kostenloses Beispiel herunter

Nordamerika

Es wird erwartet, dass Nordamerika im Prognosezeitraum den Markt in Bezug auf den Umsatz dominieren wird. Im Jahr 2025 belief sich der nordamerikanische Markt auf 1,03 Milliarden US-Dollar, was 40,00 % der weltweiten Nachfrage entspricht, und soll im Jahr 2026 auf 1,18 Milliarden US-Dollar wachsen. Es wird erwartet, dass die schnelle Entwicklung und Einführung neuer Technologien und großer Akteure wie Attivo Networks, Inc., Rapid7, Inc., Illusive Networks, Inc., Fidelis Cybersecurity und andere das Wachstum in der gesamten Region vorantreiben werden. Der US-Markt soll bis 2026 ein Volumen von 0,956 Milliarden US-Dollar erreichen.

Erfahren Sie, wie unser Bericht Ihr Geschäft optimieren kann, Sprechen Sie mit einem Analysten

Asien-Pazifik

Der asiatisch-pazifische Raum behielt seine starke Präsenz auf dem Weltmarkt bei und erreichte im Jahr 2025 0,56 Milliarden US-Dollar, was einem Anteil von 22,00 % entspricht, und wird voraussichtlich im Jahr 2026 0,65 Milliarden US-Dollar erreichen. Der asiatisch-pazifische Raum dürfte in naher Zukunft die am schnellsten wachsende Region sein. Es wird erwartet, dass die zunehmende Akzeptanz von Internet-of-Things-Geräten (IoT) und Bring-Your-Own-Device-Technologien (BYOD) in Unternehmen, die schnelle Urbanisierung und die große Bevölkerung des Kontinents die Schlüsselfaktoren für das Wachstum des Marktes für Täuschungstechnologie im asiatisch-pazifischen Raum sein werden. Darüber hinaus konzentrieren sich wichtige Anbieter auf dem Markt auf den Ausbau ihrer Geschäfte in Entwicklungsländern wie Indien, China und Singapur, unter anderem in dieser Region, was das Marktwachstum voraussichtlich ankurbeln wird. Der japanische Markt soll bis 2026 ein Volumen von 0,125 Milliarden US-Dollar erreichen, der chinesische Markt soll bis 2026 ein Volumen von 0,134 Milliarden US-Dollar erreichen und der indische Markt soll bis 2026 ein Volumen von 0,125 Milliarden US-Dollar erreichen.

Europa

Die Region Europa eroberte im Jahr 2025 26,00 % des Weltmarktes und erwirtschaftete einen Umsatz von 0,67 Milliarden US-Dollar. Im Jahr 2026 wird ein Umsatz von 0,78 Milliarden US-Dollar prognostiziert. Aufgrund der steigenden Investitionen der Regierung und des Fertigungssektors zur Verbesserung der Bedrohungserkennung, zur Sensibilisierung für Geschäftsrisiken und zur Bereitstellung einer breiten Abdeckung für die Umgebung wie SCADA/ICS, IoT und Cloud-Technologie hat Europa einen erheblichen Marktanteil. Laut IBM sind nach der COVID-19-Pandemie die durchschnittlichen Kosten einer Datenschutzverletzung durch Remote-Arbeit um 137,0 Millionen US-Dollar gestiegen. Daher wird erwartet, dass ein deutlicher Anstieg der Verbreitung von Remote-Arbeit auf der ganzen Welt die Nachfrage nach einer Täuschungsplattform ankurbeln wird, die wichtige Daten vor Angreifern schützt und bei der Erkennung von Bedrohungen hilft. Der britische Markt soll bis 2026 ein Volumen von 0,142 Milliarden US-Dollar erreichen, und der deutsche Markt soll bis 2026 ein Volumen von 0,139 Milliarden US-Dollar erreichen.

Naher Osten, Afrika und Lateinamerika

Der Markt im Nahen Osten und in Afrika machte im Jahr 2025 0,18 Milliarden US-Dollar aus, was 7,00 % der globalen Industrie entspricht, und wird im Jahr 2026 voraussichtlich 0,2 Milliarden US-Dollar erreichen. Im Jahr 2025 machte Lateinamerika 0,11 Milliarden US-Dollar aus, was 4,00 % des weltweiten Marktes ausmachte, und soll im Jahr 2026 auf 0,12 Milliarden US-Dollar wachsen.

Darüber hinaus investieren der Nahe Osten, Afrika und Südamerika in eine Täuschungsplattform, um fortschrittliche Bedrohungen schnell zu erkennen und eine automatisierte Reaktion bereitzustellen, was eine wichtige Rolle bei der Anziehung von Unternehmen und anderen Sektoren spielt.

Liste der wichtigsten Unternehmen im Markt für Täuschungstechnologie

Kontinuierliche Weiterentwicklung ist eine Schlüsselstrategie zur Stärkung der Position des Unternehmens

Die Hauptakteure auf dem Markt sind bestrebt, dem Fertigungs- und Regierungssektor fortschrittliche Täuschungstools anzubieten, um externe Bedrohungen im Voraus zu erkennen. Darüber hinaus arbeiten Anbieter an der Zusammenarbeit und Partnerschaft mit anderen Marktteilnehmern, um den wachsenden Anforderungen der Kunden effektiv gerecht zu werden. Darüber hinaus investieren Unternehmen in Forschungs- und Entwicklungsaktivitäten, um hochmoderne Technologiesysteme zu entwickeln.

- April 2020 –Trapx Security hat DeceptionGrid 7.0 veröffentlicht, eine Plattform zur Bedrohungserkennung. Die Lösung erstellt und überwacht die gesamte betrügerische Umgebung, um Angreifer in die Irre zu führen. Diese Plattform spielt eine wichtige Rolle beim effektiven Schutz des gesamten Netzwerks einer Organisation.

- Februar 2019 –PacketViper hat Version 5.0 seiner Bedrohungs-Täuschungsplattform auf den Markt gebracht. Die neueste Plattform umfasst eine aktualisierte Benutzeroberfläche, um das Benutzererlebnis zu verbessern und vollständig anpassbare Dashboard-Funktionen bereitzustellen.

Liste der profilierten Schlüsselunternehmen:

- Attivo Networks, Inc.(Kalifornien, USA)

- Rapid7, Inc.(Massachusetts, USA)

- Illusive Networks, Inc. (New York, USA)

- Guardicore (Tel Aviv, Israel)

- LogRhythm, Inc. (Boulder, USA)

- Allure Security Technology, Inc. (New York, USA)

- PacketViper (Pennsylvania, USA)

- CyberTrap Software GmbH(Wien, Österreich)

- Fidelis Cybersicherheit(Maryland, USA)

- Trapx Security (Massachusetts, USA)

WICHTIGSTE ENTWICKLUNGEN IN DER BRANCHE:

- Juli 2023 –Acalvio Technologies hat sich mit CrowdStrike zusammengetan, um den Identitätsschutz durch die Integration der Acalvio-Technologie in die Identitätsschutzlösung von Crowdstrike Falcon zu verbessern. Die Partnerschaft würde eine Automatisierung der Honeytokens von Crowdstrike ermöglichen, um Kunden weiter und effektiver zu unterstützen.

- Januar 2022 –Honeywell International Inc. hat in Zusammenarbeit mit Acalvio Technologies eine neue Lösung zur Erkennung von Zero-Day-Angriffen in OT-Umgebungen in Gewerbegebäuden entwickelt.

- Mai 2021 –Zscaler erwarb Smokescreen Technologies, einen Anbieter von Täuschungstechnologie. Die Übernahme führt dazu, dass den Zscaler-Kunden Täuschungstechnologie zur Verfügung gestellt wird, um den Bedrohungserkennungsprozess zu verbessern.

- November 2019 – Allure Security Technology stellte seine neuartige Funktion zur Erkennung und Reaktion auf Website-Phishing vor. Die Lösung wurde mit Hilfe von Allure erstelltSoftware-as-a-Service (SaaS)alarmiert das Sicherheitsteam, um Phishing-Angriffe in Echtzeit zu erkennen.

BERICHTSBEREICH

Der globale Branchenbericht für Täuschungstechnologie hebt führende Regionen weltweit hervor, um ein besseres Verständnis des Benutzers zu ermöglichen. Darüber hinaus bietet es Einblicke in die neuesten Branchen- und Markttrends und analysiert Technologien, die auf globaler Ebene in rasantem Tempo eingesetzt werden. Darüber hinaus werden einige der wachstumsfördernden Faktoren und Hemmnisse hervorgehoben, sodass der Leser fundierte Kenntnisse über den Markt erlangen kann.

Anfrage zur Anpassung um umfassende Marktkenntnisse zu erlangen.

BERICHTSUMFANG UND SEGMENTIERUNG

|

ATTRIBUT |

DETAILS |

|

Studienzeit |

2021-2034 |

|

Basisjahr |

2025 |

|

Geschätztes Jahr |

2026 |

|

Prognosezeitraum |

2026-2034 |

|

Historische Periode |

2021-2024 |

|

Wachstumsrate |

CAGR von 11 % von 2026 bis 2034 |

|

Einheit |

Wert (Milliarden USD) |

|

Segmentierung |

Nach Komponente

Von Deception Stack

Nach Bereitstellungsmodus

Nach Unternehmenstyp

Nach Vertikal

Von Region

|

Häufig gestellte Fragen

Laut Fortune Business Insights wird der globale Markt bis 2034 voraussichtlich 6,74 Milliarden US-Dollar erreichen.

Im Jahr 2025 wurde der Markt auf 2,54 Milliarden US-Dollar geschätzt.

Der Markt wird im Prognosezeitraum voraussichtlich mit einer jährlichen Wachstumsrate von 11 % wachsen.

Das Dienstleistungssegment eroberte den größten Marktanteil auf dem Weltmarkt.

Die steigende Nachfrage des öffentlichen Sektors nach dem Produkt treibt das Marktwachstum an.

Attivo Networks, Inc., Rapid7, Inc., Illusive Networks, Inc., Guardicore, Allure Security Technology, Inc., PacketViper, CyberTrap Software GmbH, Fidelis Cybersecurity, Trapx Security und LogRhythm, Inc. sind die Top-Player auf dem Markt.

Nordamerika hat den höchsten Marktanteil.

Es wird erwartet, dass der Cloud-basierte Bereitstellungsmodus in den kommenden Jahren eine höhere Akzeptanzrate verzeichnen wird.

Nehmen Sie Kontakt mit unseren Experten auf Sprechen Sie mit einem Experte

20% kostenlose Anpassung erhalten

Regionale und länderspezifische Abdeckung erweitern, Segmentanalyse, Unternehmensprofile, Wettbewerbs-Benchmarking, und Endnutzer-Einblicke.

Verwandte Berichte

-

US +1 833 909 2966 (Gebührenfrei)

-

Nehmen Sie Kontakt mit uns auf