Taille, part et analyse de l'industrie du marché de l'informatique confidentielle, par composant (matériel, logiciels (développeurs de logiciels d'informatique confidentielle et fournisseurs de logiciels de sécurité et d'IA/ML) et services (fournisseurs de services cloud (CSP) et intégrateurs de systèmes et fournisseurs de services gérés (MSP))), par déploiement (sur site et cloud), par type d'entreprise (grandes entreprises et petites et moyennes entreprises (PME)), par application (confidentialité et sécurité, blockchain, Informatique multipartite et autres), par secteur (BFSI, fabrication,

APERÇUS CLÉS DU MARCHÉ

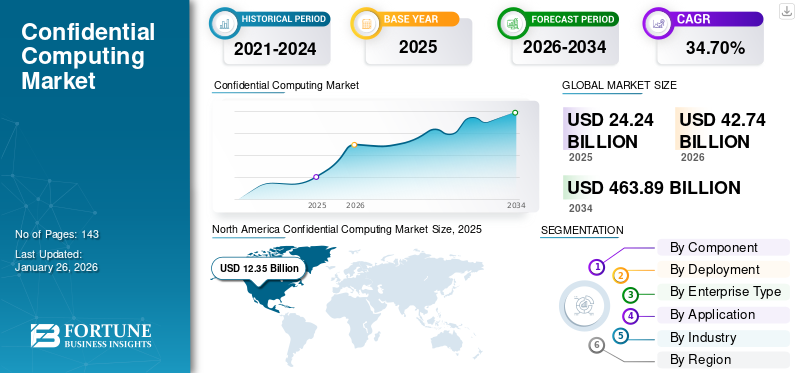

La taille du marché mondial de l’informatique confidentielle était évaluée à 24,24 milliards USD en 2025 et devrait passer de 42,74 milliards USD en 2026 à 463,89 milliards USD d’ici 2034, avec un TCAC de 34,70 % au cours de la période de prévision. L’Amérique du Nord a dominé le marché mondial, représentant une part de 51,00 % en 2025.

Le processus d'informatique confidentielle implique la ségrégation des données au sein d'une unité centrale de traitement (CPU) sécurisée pendant leur traitement, afin de les protéger contre les menaces internes, les vulnérabilités du réseau et d'autres risques technologiques. Il comprend des mesures de sécurité logicielles et matérielles pour les entreprises qui utilisent une infrastructure informatique basée sur le cloud.

L'utilisation de la technologie informatique implique une nouvelle approche de sécurité qui implique le chiffrement des charges de travail lors du traitement des fichiers, la restriction de l'accès et la garantie d'une protection complète des données. L'importance de cette technologie augmente avec l'émergence deinformatique en nuage. Les principaux acteurs du secteur introduisent de nouvelles offres dans leurs portefeuilles de produits.

- En avril 2024,lors de Google Cloud Next, la société a signalé des améliorations apportées à ses solutions informatiques confidentielles. Il s'agit notamment d'instances matérielles étendues, de l'ajout de la prise en charge des migrations de données et d'une nouvelle extension des partenariats qui ont contribué à faire de Confidential Computing une solution vitale pour la confidentialité et la sécurité des données.

Le marché est dominé par des acteurs clés établis, tels qu'Intel Corporation, IBM Corporation, Alphabet Inc., Alibaba Group et NVIDIA Corporation. Ces acteurs se concentrent sur la conclusion de partenariats et de collaborations avec des acteurs petits et régionaux pour améliorer leurs offres et étendre leur présence géographique. Par exemple,

- En octobre 2024, Intel Corporation et Cohesity ont conclu une collaboration pour améliorer la sécurité matérielle dans l'environnement cloud.

La sécurité et la confidentialité étaient une priorité absolue pendant la pandémie de COVID-19, car de nombreuses entreprises ont mis en œuvre des politiques de travail à distance et ont rapidement migré vers les services cloud. L’utilisation croissante des services cloud a suscité des inquiétudes quant à la sécurité des données lors du traitement. Cependant, les fournisseurs de cloud ont adopté cette technologie pour se conformer aux normes réglementaires.

Télécharger un échantillon gratuit pour en savoir plus sur ce rapport.

Impact de l'IA générative

Utilisation de capacités informatiques confidentiellesÀ travers l’IA générative pour accélérer son adoption

IA générativeles entreprises accélèrent considérablement l'adoption du produit, car elles ont de plus en plus besoin d'environnements sécurisés pour traiter et former des ensembles de données sensibles, notamment des documents exclusifs, des données personnelles, des dossiers financiers et des informations de santé.

Les modèles d'IA générative tels que les grands modèles linguistiques (LLM), les générateurs d'images et les systèmes multimodaux impliquent souvent une propriété intellectuelle de grande valeur et sont formés à l'aide de volumes massifs de données réglementées ou privées, ce qui accroît les inquiétudes concernant les fuites de données, le vol de modèles et les accès non autorisés. L'informatique confidentielle répond à ces préoccupations en permettant la formation et l'inférence de modèles d'IA dans des environnements matériels isolés, tels qu'Intel SGX, AMD SEV ou ARM CCA, où les données et les algorithmes restent protégés même pendant l'exécution.

- Selon les estimations du secteur, plus de 70 % des charges de travail d’IA d’entreprise impliqueront des données sensibles d’ici 2026, ce qui stimulera la demande d’infrastructures d’IA sécurisées. Selon Fortanix, l'adoption de produits dans les opérations d'IA/ML a augmenté de plus de 45 % d'une année sur l'autre depuis 2022, en particulier dans des secteurs tels que la banque, la santé et le gouvernement.

Il joue un rôle essentiel dans la création d’une base sécurisée qui permet aux entreprises de faire évoluer leurs initiatives d’IA en toute confidentialité.

Impact des tarifs réciproques

La mise en œuvre de tarifs réciproques peut avoir un impact négatif sur les progrès du marché

Des droits de douane plus élevés imposés par les États-Unis sur l’industrie mondiale des semi-conducteurs influenceront les coûts, les chaînes d’approvisionnement, l’innovation et la dynamique géopolitique, ce qui aura un impact négatif sur l’industrie des semi-conducteurs.

Le coût des importations américaines de semi-conducteurs, notamment en provenance de Chine, de Taiwan et de Corée du Sud, devrait augmenter considérablement. Les entreprises dépendantes de ces importations subiront une augmentation des coûts de production, ce qui pourrait entraîner une diminution des marges bénéficiaires ou une hausse des prix à la consommation.

La technologie repose sur du matériel particulier tel que des modules de cryptage de mémoire, des processeurs sécurisés et des chipsets fiables. Toutefois, les tarifs réciproques sur l'électronique etsemi-conducteurs, en particulier dans des régions comme les États-Unis et la Chine ou l’UE et les États-Unis, peut faire augmenter les coûts d’import/export de 5 à 15 %.

Cela augmente directement la nomenclature (BOM) pour les appareils et les serveurs qui fournissent des environnements d'exécution fiables (TEE), augmentant ainsi le coût total de possession (TCO) pour les fournisseurs de cloud et les utilisateurs sur site. L’impact est particulièrement visible pour les PME et les marchés rentables, où des coûts d’infrastructure plus élevés peuvent retarder l’adoption de technologies informatiques sécurisées.

TENDANCES DU MARCHÉ DE L'INFORMATIQUE CONFIDENTIELLE

Expansion des environnements multi-cloud et hybrides pour propulser la demande de produits

La transition vers des architectures multi-cloud et hybrides a conduit les organisations à donner la priorité aux environnements informatiques sécurisés auprès de différents fournisseurs de cloud. Les solutions informatiques confidentielles sont essentielles pour les entreprises qui doivent garder le contrôle sur les informations sensibles tout en tirant parti des avantages de l'infrastructure cloud.

- Selon Flexera et Spacelift Insights, 92 à 93 % des entreprises ont adopté une approche multi-cloud, utilisant en moyenne 4,8 cloud différents.

- Selon les experts du secteur, la mise en œuvre du cloud hybride devrait atteindre 90 % d’ici 2027, les entreprises recherchant redondance et flexibilité.

Les environnements multi-cloud et cloud hybride augmentent le besoin d'environnements d'exécution sécurisés et isolés (AMD SEV-SNP, Intel SGX et solutions informatiques confidentielles de NVIDIA pour protéger les données de la révélation aux fournisseurs de cloud).

Cette tendance croissante des utilisateurs finaux à adopter des stratégies multi-cloud et cloud hybride rend nécessaire un traitement des données cohérent et sécurisé dans plusieurs environnements. Ces solutions assurent un traitement sécurisé des données quel que soit l’environnement.

Ainsi, la propension croissante des utilisateurs finaux à adopter des stratégies hybrides et multi-cloud stimule la demande pour ces solutions informatiques.

DYNAMIQUE DU MARCHÉ

Facteurs du marché

Les progrès dans les enclaves matérielles sécurisées et les logiciels propulsent la croissance du marché

Plusieurs avancées réalisées dans les enclaves matérielles sécurisées par Intel, Arm, Microsoft et AMD ont facilité la mise en œuvre de l'informatique confidentielle par les entreprises.

- En novembre 2023,Microsoft a annoncé l'accessibilité générale des nouvelles bases de données de la série DC capables de 40 vCores, qui prennent en charge Always Encrypted avec des enclaves sécurisées. Ceux-ci utilisent la technologie matérielle initiale Intel SGX (Intel Software Guard Extensions) qui permet des calculs sur des données cryptées délicates dans des enclaves sécurisées côté serveur qui protègent la confidentialité des données contre les logiciels malveillants.

- Description:Les extensions Software Guard d'Intel aident les utilisateurs finaux à sécuriser les données utilisées grâce à une technologie unique d'isolation des applications.

En outre, de nombreux services informatiques confidentiels en sont à leurs premiers stades de validation de principe ; cependant, leur adoption devrait augmenter dans les années à venir, ce qui aura un impact significatif sur le marché. Cette demande segmentaire de logiciels s'accélère en raison de facteurs tels que l'appétit pour de nouveaux générateurs de revenus, l'expansion des réglementations et la demande de dispositifs de sécurité complets.

- Selon les conclusions du Confidential Computing Summit 2024, trois raisons qui pourraient amplifier la sensibilisation à la technologie sont l'amélioration de l'expérience utilisateur des solutions existantes, l'accentuation de la valeur commerciale du marché et la possibilité pour les développeurs de développer des applications qui exploitent ces solutions.

Ainsi, la sensibilisation croissante des entreprises, les préoccupations croissantes en matière de sécurité des données, l’expansion des écosystèmes de partenaires et les progrès en matière d’enclaves matérielles sécurisées ont stimulé l’expansion du marché au cours des dernières années.

Restrictions du marché

Coûts de mise en œuvre élevés associés au produit pour entraver la croissance du marché

Les coûts de mise en œuvre élevés associés au déploiement de solutions informatiques confidentielles constituent un facteur limitant clé sur le marché.

L’un des principaux obstacles à l’adoption généralisée d’une telle solution est le coût élevé associé à la mise en œuvre de la technologie. La mise en place d'enclaves matérielles sécurisées et le maintien d'un environnement de traitement sécurisé nécessitent un investissement important dans du matériel dédié, des logiciels spécialisés et des services associés.

De tels investissements peuvent s’avérer particulièrement difficiles pour les petites et moyennes entreprises qui ne disposent pas des ressources nécessaires pour investir dans des mesures de sécurité aussi avancées. De plus, comme le marché continue d’évoluer, il existe un manque de cadres et de protocoles standardisés. Plusieurs fournisseurs proposent leurs propres versions de technologies d'enclave sécurisées, ce qui entraîne d'éventuels problèmes de compatibilité. Cette approche soulève également un manque d’interopérabilité entre les solutions.

Opportunités de marché

L'adoption croissante de solutions informatiques sur les marchés émergents crée des opportunités lucratives pour les acteurs du marché

Alors que la numérisation se propage sur plusieurs marchés émergents, le besoin de solutions informatiques sécurisées devient de plus en plus répandu. En particulier, pour les marchés et les secteurs tels que l'industrie manufacturière, le gouvernement et le secteur public, on s'attend à ce que l'adoption du produit augmente considérablement.

- Dans l’industrie manufacturière, la technologie peut être utilisée pour sécuriser les secrets commerciaux dans le cadre de projets collaboratifs. Les fabricants collaborent souvent avec des partenaires, des fournisseurs et même des concurrents sur des projets de R&D. Ces collaborations impliquent le partage de données sensibles, ce qui nécessite un haut niveau de confiance. Toute fuite de données peut entraîner une perte financière importante, faisant du traitement sécurisé un impératif stratégique.

- Au sein du gouvernement et du secteur public, il existe une demande constante de partage de données sensibles et critiques, qui doivent être sécurisées à tout prix. Pour garantir un traitement sécurisé des données entre le gouvernement et d’autres agences, les entreprises gouvernementales devraient adopter ces solutions à plus grande échelle.

- Par exemple,en mars 2025,Acompany a créé le Confidential Computing Lab (CC Lab), un institut de recherche engagé dans la recherche et le développement dans le domaine de l'informatique confidentielle pilotée par matériel au Japon. Avec CC Lab, Acompany vise à diriger le développement de produits en faisant progresser la recherche en informatique confidentielle et en renforçant la collaboration avec les institutions académiques.

Ainsi, on s’attend à ce que les acteurs du marché puissent tirer parti des exigences de ces secteurs et développer des solutions sur mesure pour améliorer l’expérience client.

ANALYSE DE SEGMENTATION

Par composant

Le segment des services est dominé par la demande croissante de services informatiques confidentiels

Par composant, le marché est divisé en matériel, logiciels (développeurs de logiciels informatiques confidentiels et fournisseurs de logiciels de sécurité et d'IA/ML) et services (fournisseurs de services cloud (CSP) et intégrateurs de systèmes et fournisseurs de services gérés (MSP)).

Le segment des services détenait la part de marché la plus élevée en 2024. La demande de services informatiques confidentiels augmente dans le monde entier en raison du besoin croissant de traitement de données protégé dans des environnements non sécurisés. La demande est plus prononcée à mesure que les entreprises accélèrenttransformation numériqueet la mise en œuvre du cloud. Les fournisseurs de services cloud tels qu'AWS, Google Cloud et Azure développent ces offres pour inclure des services clé en main, permettant aux entreprises de déployer des environnements protégés sans avoir recours à une expertise cryptographique interne.

Le segment des logiciels, comprenant des solutions de développeurs de logiciels informatiques confidentiels et de fournisseurs de logiciels de sécurité et d'IA/ML, devrait dominer le marché avec le TCAC le plus élevé au cours de la période de prévision avec une part de38,35%en 2026. De tels logiciels agissent comme un pont entre le matériel sécurisé (tel qu'AMD SEV, ARM CCA et Intel SGX) et les implémentations d'entreprise, permettant aux développeurs de traiter et de gérer des opérations de travail sécurisées sans modifier profondément leurs bases de code.

Par déploiement

Augmentation de l'utilisation des solutions multi-cloud pour soutenir la croissance du segment cloud

Par déploiement, le marché est divisé en sur site et dans le cloud.

Le segment cloud devrait afficher le TCAC le plus élevé au cours de la période de prévision, alors que les organisations transfèrent leurs charges de travail de données vers le cloud avec une part de20,46%en 2026. En raison de la pandémie, les organisations ont mis en œuvre des politiques de travail à domicile, les incitant à déplacer leurs données vers le cloud. La demande croissante de solutions multi-cloud alimente également la croissance du segment. Par exemple,

- Selon les experts du secteur, plus de 90 % des applications nouvellement développées seront multicloud, conçues pour utiliser les compétences fournies par la plateforme et offrir des solutions plus inventives.

Les entreprises continuent de dépendre du déploiement sur site en raison de préoccupations concernant la sensibilité des données et les risques de sécurité. Les entreprises choisissent de garder le contrôle des systèmes de gestion de clés (KMS) au sein de leurs centres de données sur site.

Par type d'entreprise

Le segment des grandes entreprises est mené en raison de l’adoption croissante deInformatique Solutions

Par type d’entreprise, le marché est segmenté en grandes entreprises et petites et moyennes entreprises (PME).

Les grandes entreprises détenaient la part de marché de l'informatique confidentielle la plus élevée70,29%en 2026 et devraient croître avec le TCAC le plus élevé au cours de la période de prévision. Les grandes entreprises dépendent des solutions informatiques car elles offrent une garantie renforcée que leurs données restent sécurisées et privées lorsqu'elles sont stockées sur le cloud. Cela protège également les données, étend les avantages du cloud aux charges de travail sensibles, sécurise la propriété intellectuelle et facilite une collaboration sécurisée avec des partenaires sur des solutions cloud innovantes. De plus, cela atténue les soucis liés à la sélection d'un fournisseur de cloud et protège les processus de données à la périphérie.

L'adoption de cette technologie pose un défi aux PME en raison des investissements importants requis. Le matériel spécialisé nécessaire comprend des processeurs dédiés et des enclaves sécurisées pour garantir la sécurité et la confidentialité des données et des calculs.

Par candidature

Le segment informatique multipartite sera leader, grâce à ses avantages en matière d'accessibilité en ligne des actifs

Sur la base des applications, le marché est segmenté en confidentialité et sécurité,chaîne de blocs, informatique multipartite, IoT & Edge et appareils informatiques personnels.

Le segment de l'informatique multipartite devrait connaître la plus forte croissance au cours des prochaines années, en raison de sa capacité à aider les entreprises à minimiser le risque de points de compromis uniques et à faciliter des transactions d'actifs numériques instantanées et conformes. L'informatique multipartite offre l'avantage de garder les actifs accessibles en ligne pour des transactions en temps réel, permettant ainsi à plusieurs parties de s'engager dans des transactions tout en remplissant les mandats de confidentialité et de politique.

Le segment de la confidentialité et de la sécurité détenait la plus grande part de marché en 2024. La prise de conscience croissante de la confidentialité des données devrait avoir un impact significatif sur la formulation de nouvelles réglementations gouvernementales, favorisant ainsi l'adoption de solutions informatiques confidentielles. Les mesures strictes en matière de confidentialité des données initiées par plusieurs gouvernements à travers le monde stimulent la croissance du segment.

Par industrie

Pour savoir comment notre rapport peut optimiser votre entreprise, Parler à un analyste

Le segment manufacturier affichera le TCAC le plus élevé en raison de l'accent croissant mis sur l'amélioration de la chaîne d'approvisionnement

Par secteur, le marché est classé en BFSI, fabrication, vente au détail et biens de consommation, soins de santé et sciences de la vie, informatique ettélécom, gouvernement et secteur public, et autres.

Le segment manufacturier devrait connaître le TCAC le plus élevé au cours de la période de prévision. L’informatique confidentielle dans le secteur manufacturier devrait améliorer la visibilité de la chaîne d’approvisionnement et améliorer la collaboration entre les parties prenantes tout au long de la chaîne de valeur. Les entreprises manufacturières devraient adopter ce type d’informatique pour compléter les cas d’utilisation collaborative tels que l’informatique multipartite (MPC) et le suivi/provenance de la chaîne d’approvisionnement en temps réel.

Le segment BFSI représentait la plus grande part de marché en 2024. En utilisant cette technologie, les institutions financières acquièrent la possibilité de travailler ensemble et de partager leurs connaissances sur les modèles de blanchiment d'argent et de fraude numérique, conduisant à la création d'algorithmes avancés pour la détection des fraudes. Les banques et autres institutions financières comptent sur la confiance de leurs clients, ce qui est crucial pour attirer et fidéliser les entreprises.

- En septembre 2024, NTT DATA et IBM ont annoncé une amélioration de leur collaboration avec l'introduction de SimpliZCloud, un nouveau service de cloud hybride conçu pour répondre aux besoins informatiques des sociétés de services financiers en Inde. Le service intègre des capacités informatiques confidentielles pour protéger les données pendant leur utilisation, ainsi que des fonctionnalités de cryptage pour garantir la sécurité des données au repos et en transit.

PERSPECTIVES RÉGIONALES DU MARCHÉ INFORMATIQUE CONFIDENTIEL

Le marché est étudié géographiquement en Amérique du Nord, en Amérique du Sud, en Europe, au Moyen-Orient, en Afrique et en Asie-Pacifique, et chaque région est étudiée plus en détail dans divers pays.

Amérique du Nord

North America Confidential Computing Market Size, 2025 (USD Billion)

Pour obtenir plus d'informations sur l'analyse régionale de ce marché, Télécharger un échantillon gratuit

L’Amérique du Nord représentait 12,35 milliards USD en 2025, soit 51,00 % de la part de marché mondiale, et devrait atteindre 21,98 milliards USD en 2026. Selon notre analyse, l’Amérique du Nord génère une part maximale des revenus et devrait afficher une forte croissance au cours de la période de prévision. Cette croissance est due à la présence importante de fournisseurs locaux de cloud hyperscale aux États-Unis. L'un des principaux moteurs de la croissance du marché de l'informatique confidentielle dans la région est la demande croissante de sécurité et les efforts visant à lutter contre les cybermenaces dans les pays d'Amérique du Nord. Les gouvernements de la région donnent la priorité au développement et à l'adoption de solutions innovantes. cybersécuritéapproches, entraînant une augmentation de la demande de solutions de sécurité.

- Selon Palo Alto Networks (2024), plus de 60 % des entreprises nord-américaines ont cité les mauvaises configurations du cloud et les dangers internes comme principales causes de violations de données. Les menaces courantes comprennent les violations internes, les ransomwares, les attaques de la chaîne d'approvisionnement et les menaces persistantes avancées (APT), qui exploitent souvent les environnements hybrides et cloud dans lesquels les données sont les plus sensibles pendant leur traitement.

Télécharger un échantillon gratuit pour en savoir plus sur ce rapport.

Le marché américain connaît une forte trajectoire ascendante en raison d’une prise de conscience accrue des menaces liées à la confidentialité des données et de l’application de normes réglementaires strictes. Les entreprises intègrent progressivement ces technologies pour protéger les données sensibles à chaque étape, du traitement au stockage. Ce mouvement stimule le développement de solutions informatiques sécurisées et encourage les partenariats entre les grandes entreprises technologiques et les sociétés de cybersécurité pour répondre au besoin croissant de mesures strictes de protection des données. Le marché américain devrait atteindre 15,7 milliards de dollars d'ici 2026.

- En 2024,le Département américain de la Défense (DoD) a autorisé le déploiement d'une infrastructure cloud informatique confidentielle pour les opérations critiques protégées dans plusieurs ministères fédéraux.

Amérique du Sud

On estime que le marché sud-américain connaîtra une croissance progressive entre 2025 et 2032. Les pays d’Amérique du Sud ont enregistré quelques réalisations au cours des dernières années. Les technologies numériques sont également de plus en plus acceptées dans les secteurs gouvernementaux et corporatifs, tels que la santé, la vente au détail et l’automobile. Les organisations et agences gouvernementales ont été à l’avant-garde dans l’adoption de ces solutions. L’une des menaces les plus graves auxquelles sont confrontées les agences gouvernementales aujourd’hui est la cyberguerre parrainée par l’État, qui se déroule dans un contexte de tensions géopolitiques et géoéconomiques croissantes.

- L’Association brésilienne des entreprises de logiciels (ABES) a indiqué qu’en 2023, les dépenses du Brésil en solutions de sécurité s’élevaient à environ 1,3 milliard de dollars, soit une augmentation de 13 % par rapport à 2022. La sécurité informatique et des données devrait rester un point central au Brésil.

Europe

Le marché européen était évalué à 8,22 milliards de dollars en 2025, soit 33,90 % du chiffre d'affaires mondial, et devrait atteindre 14,94 milliards de dollars en 2026. L'adoption de produits dans la région devrait être tirée par les marchés européens tels que l'Allemagne, le Royaume-Uni, la France, l'Espagne et le Benelux. La croissance dans la région sera tirée par des facteurs tels que la pression en faveur de la conformité réglementaire, notamment le RGPD, les préoccupations croissantes en matière de confidentialité et les cas d'utilisation de l'adoption de l'IA/ML. Par exemple, le marché britannique devrait atteindre 2,59 milliards de dollars d’ici 2026, tandis que le marché allemand devrait atteindre 2,8 milliards de dollars d’ici 2026.

- L’Europe est à l’avant-garde des initiatives fédérées de partage de données et de collaboration en matière d’IA, telles que l’espace européen des données de santé et GAIA-X, ainsi qu’Horizon Europe. Ces initiatives dépendent fortement de la capacité à partager et à analyser les données sans compromettre la confidentialité ou la conformité réglementaire.

Moyen-Orient et Afrique

La contribution du Moyen-Orient et de l'Afrique au marché mondial a atteint environ 0,4 milliard de dollars en 2025, soit une part de 1,60 %, et devrait atteindre 0,64 milliard de dollars en 2026. L'adoption du numérique prend de l'ampleur à mesure que les gouvernements des pays du Moyen-Orient exécutent de multiples initiatives nationales. Les gouvernements mènent des programmes d’adoption des technologies numériques soutenus par des technologies telles que l’Internet des objets, le cloud computing, l’intelligence artificielle et l’apprentissage automatique. Les Émirats arabes unis se concentrent sur les investissements à long terme dans l’économie numérique en se développant dans les domaines des technologies avancées telles que intelligence artificielleet le cloud computing après la pandémie.

Asie-Pacifique

En 2025, la région Asie-Pacifique détenait 11,20 % du marché mondial, atteignant une valorisation de 2,73 milliards de dollars, et devrait atteindre 4,37 milliards de dollars en 2026. De nombreuses entreprises de la région Asie-Pacifique se concentrent sur le développement et le lancement de solutions de cybersécurité de pointe pour répondre à la demande croissante de services et de solutions de sécurité. Le marché japonais devrait atteindre 1,12 milliard de dollars d'ici 2026, le marché chinois devrait atteindre 1,31 milliard USD d’ici 2026, et le marché indien devrait atteindre 0,41 milliard USD d’ici 2026.

- En juin 2024, Amazon Web Services (AWS) a annoncé son intention d'investir 9 milliards de dollars à Singapour au cours des cinq prochaines années. L'investissement vise à améliorer ses services et son infrastructure cloud et s'inscrit dans le cadre de l'expansion continue d'AWS en Asie du Sud-Est. En octobre 2022, AWS a dévoilé un plan sur 15 ans visant à investir 5 milliards de dollars dans une installation cloud en Thaïlande.

Ainsi, les scénarios mentionnés ci-dessus sont susceptibles de stimuler davantage la demande pour ces solutions dans les années à venir.

PAYSAGE CONCURRENTIEL

ACTEURS CLÉS DE L'INDUSTRIE

Les principaux acteurs se concentrent sur le développement de solutions innovantes pour fournir des solutions améliorées

La position sur le marché des principaux acteurs est renforcée par l'introduction de nouveaux produits. De plus, les entreprises élargissent leur portefeuille de produits et atteignent leurs objectifs organisationnels grâce à des partenariats et des stratégies de collaboration. Des solutions technologiques avancées telles que l'IA,Apprentissage automatique (ML), et le cloud sont désormais utilisés par les plus grandes entreprises pour améliorer leurs produits et fournir des solutions améliorées.

Acteurs majeurs du marché de l’informatique confidentielle

Pour savoir comment notre rapport peut optimiser votre entreprise, Parler à un analyste

Le marché mondial est consolidé, au sein du matériel, les principaux acteurs représentant environ 53 à 55 % de la part de marché. Ces acteurs vendent leurs produits via leurs bureaux dans ces régions, tandis que certains utilisent une approche de distribution multicanal pour vendre leurs produits à de nombreuses entreprises utilisatrices finales.

Longue liste d'acteurs clés de l'informatique confidentielle étudiés

- Société Intel(NOUS.)

- Microsoft Corporation (États-Unis)

- Société IBM(NOUS.)

- Alphabet Inc. (États-Unis)

- Groupe Alibaba (Chine)

- Advanced Micro Devices, Inc. (États-Unis)

- Bras Limité(ROYAUME-UNI.)

- Systèmes Edgeless (Allemagne)

- Fortanix (États-Unis)

- Anjuna Security, Inc. (États-Unis)

- Huawei Technologies Co., Ltd. (Chine)

- AMAZON.COM, INC. (États-Unis)

- DECENTRIQ (Suisse)

- Profian (États-Unis)

- NVIDIA Corporation (États-Unis)

- PhoenixNAP (États-Unis)

- Evervault Inc. (États-Unis)

- T-Systems International GmbH (Allemagne)

- Amazon Web Services, Inc. (États-Unis)

- Duality Technologies (États-Unis)

- Swisscom (Suisse)

- Nuage Alpha3(NOUS.)

- OVHSAS (France)

- Beaucoup d'autres

DÉVELOPPEMENTS CLÉS DE L’INDUSTRIE

- Avril 2025 :NVIDIA a annoncé la disponibilité générale de NVIDIA Secure AI pour protéger les grands modèles et données d'IA. NVIDIA Confidential Computing (CC) aide à protéger les grands modèles et données d'IA. Avec NVIDIA CC, les entreprises n'ont pas besoin de sacrifier la sécurité et les performances. Il inclut également les versions du mode Protected PCIe (PPCIE), la suppression du mode Protected PCIe (PPCIE) et les modifications d'attestation.

- Janvier 2025 :IBM a annoncé l'extension de son portefeuille informatique confidentiel à l'écosystème Red Hat. La déclaration de Hyper Protect Container Runtime (HPCR) pour Red Hat Virtualization Solutions (RHVS) et Hyper Protect Confidential Containers (HPCC) pour Red Hat OpenShift Container Platform (OCP) contribue à l'avancement de la technologie des produits.

- Août 2024 :Fortanix a amélioré son Data Security Manager en ajoutant le cryptage du système de fichiers dans le but d'accélérer la sécurité complète des données. Avec cela, la société espère compléter le chiffrement complet du disque grâce à la capacité de sécuriser des systèmes de fichiers séparés sur des hôtes particuliers grâce à un chiffrement régi par des politiques de décryptage granulaires.

- Avril 2024 :Cohesity a finalisé sa collaboration stratégique avec Intel dans le but de tirer parti de l’expertise informatique confidentielle de l’entreprise dans le Cohesity Data Cloud. Le service Cyber Vault de Cohesity, construit avec Fort Knox, est un service avancé et unique en son genre dans l'écosystème de gestion des données. Les deux sociétés collaborent dans le but de réduire le risque de cybermenaces pour leurs utilisateurs finaux. Ils ciblent principalement des secteurs tels que la santé, les institutions financières et le gouvernement, où la cybersécurité est très critique.

- Septembre 2023 :Intel a introduit un service d'attestation pour améliorer son portefeuille de produits. Ce service fournit une évaluation complète des environnements d'exécution de confiance (TEE) dans différents modes de déploiement.

- Avril 2023 :Microsoft a étendu sa famille de machines virtuelles privées en lançant en avant-première les séries D et E Cesv5. Ces machines virtuelles, équipées de processeurs Intel Xeon Scalable de 4e génération, sont prises en charge par Intel Trust Domain Extensions (TDX), un environnement d'exécution sécurisé basé sur le matériel.

ANALYSE D'INVESTISSEMENT ET OPPORTUNITÉS

Plusieurs sociétés d'exploitation de petite taille obtiennent des fonds afin d'accélérer et d'améliorer leur écosystème informatique confidentiel. Ces entreprises utilisent également ces fonds pour élargir la taille de leurs équipes et se concentrer sur l'innovation par rapport au marché. Les entreprises qui choisissent de soutenir les entreprises de la communauté financière renforcent leurs efforts pour développer des solutions technologiquement avancées et une clientèle mondiale.

- En août 2023, Anjuna a obtenu un financement d'environ 25 millions de dollars dans le cadre d'un cycle de financement de série B2 dans le but de renforcer et d'étendre ses solutions informatiques confidentielles pour l'IA. AI Capital Partners, M Ventures, Darmstadt, SineWave Ventures et d'autres ont dirigé le cycle. Le cycle a également vu la participation égale des investisseurs existants Insight Partners, Founder Collective et d'autres.

COUVERTURE DU RAPPORT

Le rapport fournit une analyse détaillée du marché et se concentre sur les aspects clés tels que les principales entreprises, les types de produits et les principales applications du produit. En outre, il offre un aperçu des tendances du marché et met en évidence les développements clés du secteur. Outre les facteurs ci-dessus, il englobe plusieurs facteurs qui ont contribué à la croissance du marché ces dernières années.

Demande de personnalisation pour acquérir une connaissance approfondie du marché.

PORTÉE ET SEGMENTATION DU RAPPORT

|

ATTRIBUT |

DÉTAILS |

|

Période d'études |

2021-2034 |

|

Année de référence |

2025 |

|

Année estimée |

2026 |

|

Période de prévision |

2026-2034 |

|

Période historique |

2021-2024 |

|

Taux de croissance |

TCAC de 34,70% de 2026 à 2034 |

|

Unité |

Valeur (en milliards USD) |

|

Segmentation |

Par composant

Par déploiement

Par type d'entreprise

Par candidature

Par industrie

Par région

|

|

Entreprises présentées dans le rapport |

Intel Corporation (États-Unis), Microsoft Corporation (États-Unis), IBM Corporation (États-Unis), Alphabet Inc. (États-Unis), Alibaba Group (Chine), AMAZON.COM, INC. (États-Unis), NVIDIA Corporation (États-Unis), Huawei Technologies Co., Ltd. (Chine), Advanced Micro Devices, Inc. (États-Unis), Arm Limited (Royaume-Uni), Edgeless Systems (Allemagne), Fortanix (États-Unis), Anjuna Security, Inc. (États-Unis), etc. |

Questions fréquentes

Le marché devrait enregistrer une valorisation de 350,04 milliards de dollars d'ici 2034.

En 2025, le marché était évalué à 24,24 milliards de dollars.

Le marché devrait croître à un TCAC de 34,70 % au cours de la période de prévision (2026-2034).

Le segment des services devrait dominer le marché.

Les progrès dans les enclaves matérielles sécurisées et le segment des logiciels stimulent la croissance du marché.

Intel Corporation, IBM Corporation, Microsoft Corporation, Alphabet Inc. et Advanced Micro Devices Inc. sont les principaux acteurs du marché.

L’Amérique du Nord détient la part de marché la plus élevée.

Par application, le segment informatique multipartite devrait croître avec le TCAC le plus élevé au cours de la période de prévision.

Contactez nos experts Parlez à un expert

Obtenha 20% de personalização gratuita

Ampliar a cobertura regional e por país, Análise de segmentos, Perfis de empresas, Benchmarking competitivo, e insights sobre o usuário final.

Rapports associés